Key Takeaways

- 问“OpenClaw 安全吗”,不要只看工具宣传,要看权限范围、密钥管理、环境隔离、审计记录和失败处理。

- 企业接入前建议先做小范围试运行,不要一开始就接入核心账号、客户数据和正式发布流程。

- 安全判断不是一次性结论,而是持续管理:谁能用、能调用什么、结果怎么查、异常怎么停。

- 对海外社媒矩阵团队来说,账号隔离、团队权限、内容审批和线索数据边界,比单点功能更重要。

OpenClaw 安全吗?更准确的回答是:是否安全取决于企业怎么接入、给了哪些权限、如何管理密钥、是否做环境隔离,以及有没有审计和复核机制。任何可以调用工具、处理账号、读取内容或参与执行流程的 AI 系统,都不应该用“安全”或“不安全”一句话简单判断。

企业接入前,先把 OpenClaw 当成一个会进入业务流程的 AI 执行层来评估。它可能参与内容生成、任务执行、账号协作、数据整理和复盘。如果权限边界清楚、密钥可控、环境隔离到位、日志可查,风险就更容易管理。如果把核心账号、客户数据和发布权限一次性开放,风险会明显变高。

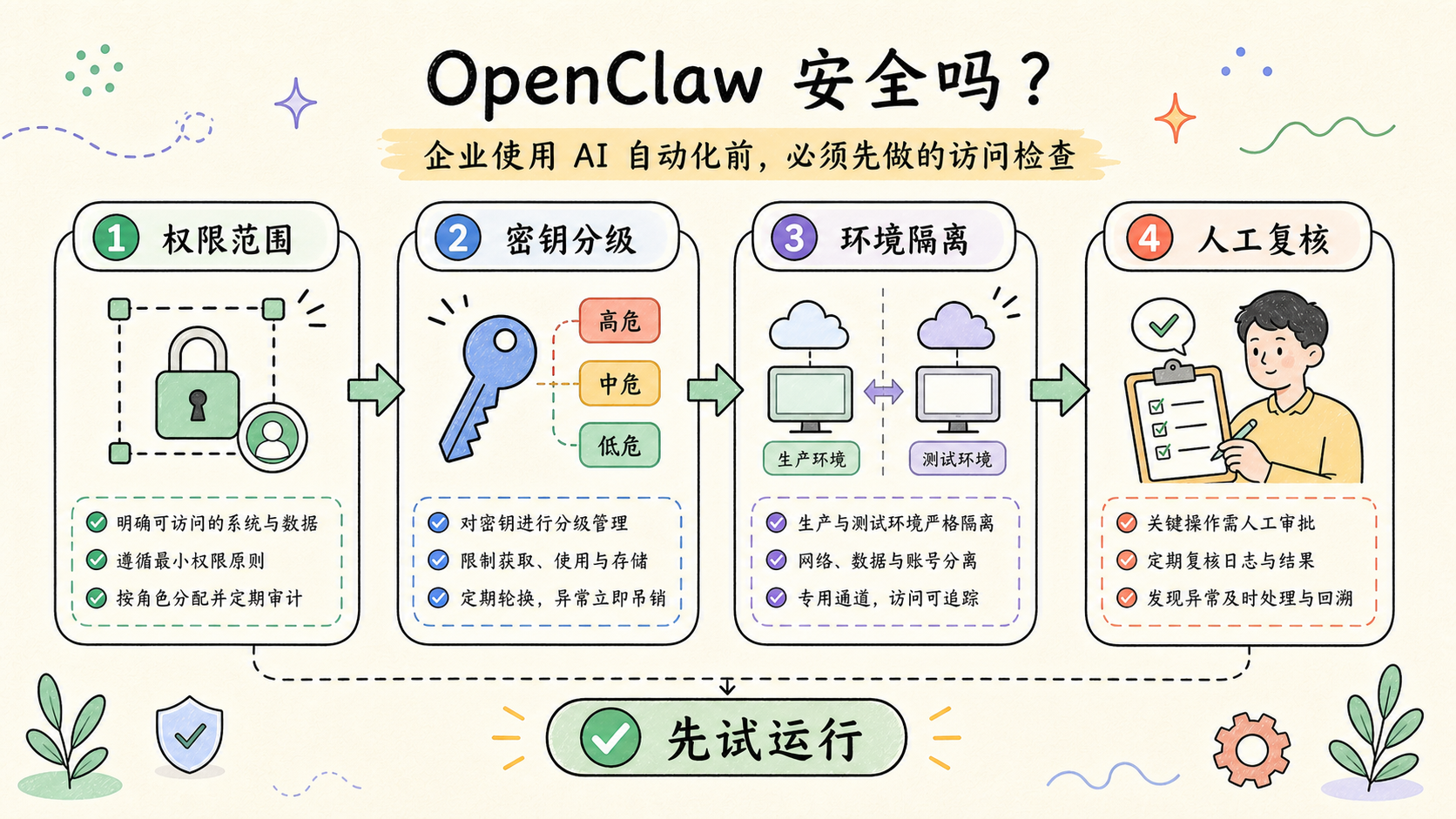

所以这篇文章不做绝对承诺。它帮你建立一套接入前检查方法:看权限是否最小化,看密钥是否分级,看测试环境和正式环境是否隔离,看工具调用是否能追踪,看异常是否能及时停止。这个判断框架,比单纯问“OpenClaw 安全吗”更适合企业决策。

先用一句话讲清楚 OpenClaw 安全吗

OpenClaw 安全吗,关键看企业是否把它放在可控边界里使用。安全不是某个按钮,也不是某个产品名字,而是一套接入方式。

如果团队只是让 AI 阅读公开材料、生成草稿、整理低敏感任务,风险一般更容易控制。如果让 AI 直接接触账号密钥、客户数据、发布权限、数据库写入或批量操作,就必须有更严格的权限、隔离和审计。

可以先把接入分成三层:

| 接入层级 | 典型动作 | 风险重点 | 建议做法 |

|---|---|---|---|

| 低风险 | 生成草稿、整理公开资料、输出清单 | 内容准确性 | 人工复核即可 |

| 中风险 | 读取内部 SOP、分析账号任务、整理线索字段 | 数据范围和权限 | 限定路径、字段和人员 |

| 高风险 | 账号操作、密钥调用、发布动作、数据库写入 | 权限、审计和回滚 | 小范围试运行,必要时人工确认 |

OWASP 的最小权限原则强调,只给完成任务所需权限,不给多余权限。企业接入 OpenClaw 时也应该按这个思路做:先定义任务,再给权限,而不是先开放权限再看 AI 能做什么。

对 jumei 这类海外社媒矩阵场景来说,安全判断还要结合 多账号管理 和账号角色。不同账号、团队成员、素材库和线索数据,不应该默认处在同一个访问层级。

哪些情况适合,哪些情况不适合 and OpenClaw 安全吗

适合接入 OpenClaw 的情况,是团队已经有明确流程和权限边界。比如文章草稿生成、素材整理、评论分类、线索初筛、执行记录复盘。这些任务可以先从低风险数据开始,逐步验证效果。

不适合直接接入的情况,是团队还没有整理账号权限、密钥归属和数据分级。比如所有账号共用一套凭证,素材和客户数据混在一起,发布动作没有审批,异常也没有停机规则。此时先接入 AI 执行层,容易把原本混乱的流程放大。

公开内容整理、草稿生成、低敏感任务复盘、测试账号流程。

核心账号密钥混用、客户数据无分级、发布权限无审批。

工具调用、数据库写入、账号批量操作、跨团队权限。

权限清单、密钥轮换、环境隔离、日志记录、人工复核。

如果你问“OpenClaw 安全吗”,更应该先问自己五个问题:

- 哪些账号会接入。

- 哪些密钥会被使用。

- 哪些数据会被读取。

- 哪些动作可以自动执行。

- 哪些结果必须人工复核。

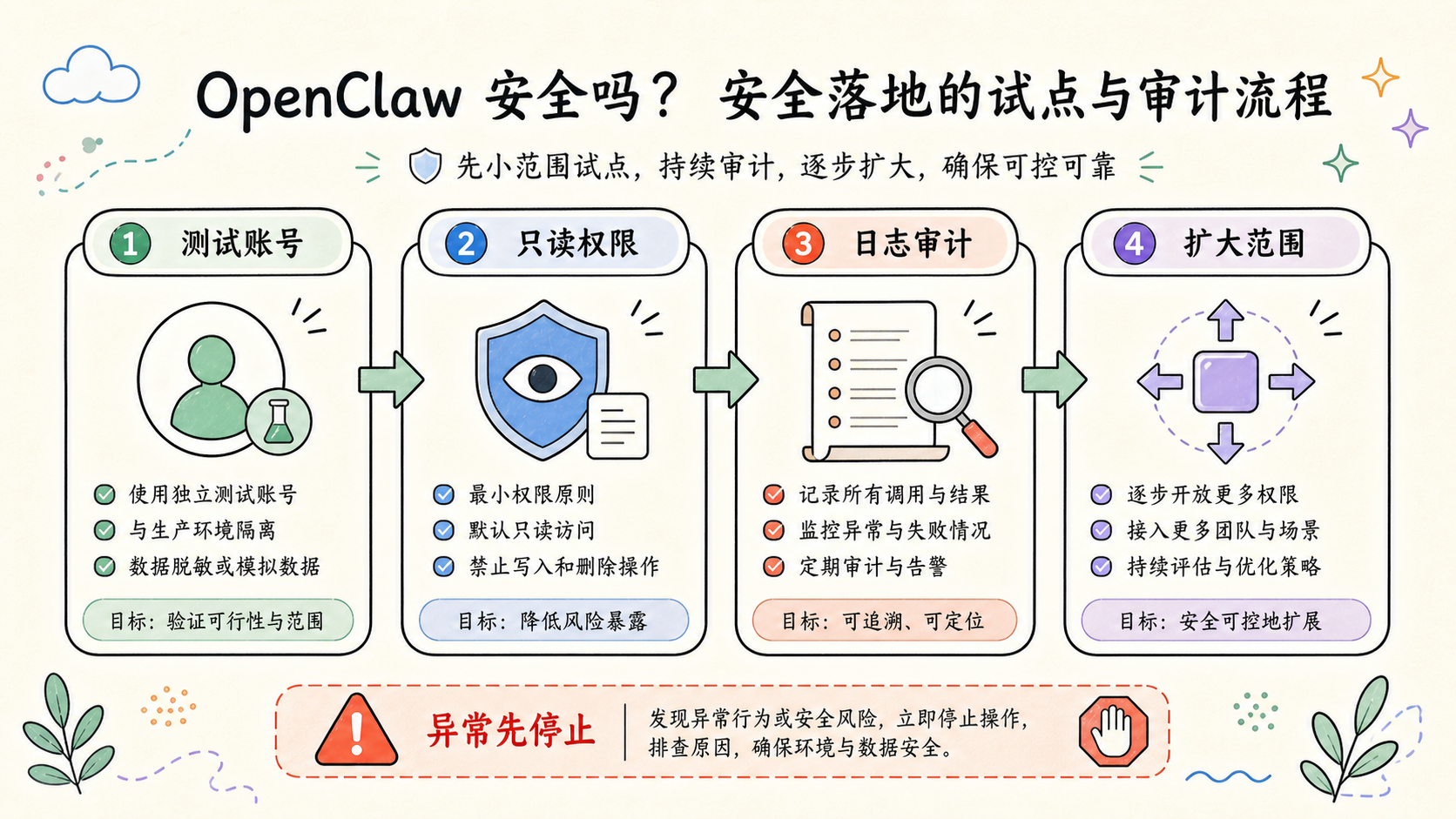

这些问题如果答不清楚,就不要急着进入正式环境。可以先用测试账号、非核心数据和只读权限跑一轮。确认流程稳定后,再逐步扩大范围。

实际使用时最常见的问题

最常见的问题不是工具本身,而是企业接入方式太粗。安全风险通常出现在权限过大、密钥混用、环境不隔离、日志缺失和异常不停机。

| 问题 | 典型表现 | 风险 | 处理建议 |

|---|---|---|---|

| 权限过大 | 一个账号能访问所有任务 | 越权操作难发现 | 按角色拆权限 |

| 密钥混用 | 测试和正式共用凭证 | 问题影响扩大 | 分环境管理密钥 |

| 无环境隔离 | 测试任务碰到正式数据 | 误操作成本高 | 建测试环境和沙箱 |

| 日志缺失 | 不知道谁触发了什么 | 复盘困难 | 记录调用和结果 |

| 无停止条件 | 异常后继续执行 | 错误连续放大 | 写明失败即停 |

NIST 的零信任架构文档把访问决策的不确定性作为重点问题之一。企业在接入 AI 执行系统时,也不应该默认内部访问就可信。每次访问都要看身份、资源、上下文和策略。

密钥管理尤其需要谨慎。不要把所有平台、账号和环境放在一套长期有效的密钥里。更好的做法是按任务、环境和权限拆分,并记录谁申请、谁使用、何时轮换。

对社媒团队来说,账号环境也要隔离。一个测试任务不应该直接影响正式账号;一个新员工不应该默认能访问全部账号资产。可以结合 AI 指纹浏览器 和 云手机 的环境思路,把访问边界和设备环境一起管理。

如果要开始,先看什么:OpenClaw 安全吗的接入检查

如果企业准备接入 OpenClaw,建议先做一轮“接入前安全检查”,不要直接进入正式流程。

- 列出业务场景。先明确是内容、账号、线索、发布,还是复盘任务。

- 拆分权限。把读取、生成、执行、发布、写入分开,不要混成一个权限。

- 检查密钥。确认测试环境和正式环境是否分离,密钥是否可轮换。

- 设置环境隔离。先用测试账号和低敏感数据验证流程。

- 记录日志。保留触发人、调用工具、输入范围、输出结果和异常。

- 安排人工复核。高风险动作进入人工确认,不要默认自动执行。

试运行时,先选低风险任务。比如让 AI 整理内容选题、生成执行清单、分析公开素材,而不是直接操作核心账号或读取客户完整数据。

完成试运行后,要看三类结果。第一,结果是否符合业务预期。第二,日志是否能复查。第三,异常是否能停在正确位置。如果这三点没有过,不建议扩大权限。

这也符合 Google 对有帮助内容的基本方向:内容和流程都应该服务真实用户需求,而不是为了形式本身。企业接入 AI 工具也是一样,重点是解决实际执行问题,而不是把每一步都自动化。

参考资料:

- OWASP Least Privilege Principle

- NIST SP 800-207 Zero Trust Architecture

- Google Search Central Helpful Content

不适合直接接入的团队

有些团队暂时不适合直接接入 OpenClaw 到正式业务环境。不是不能用,而是要先补基础治理。

第一类是账号和权限没有分层的团队。如果所有成员共用账号,或者没有角色区分,AI 执行层接入后会更难追踪责任。

第二类是没有内容审核和发布流程的团队。AI 可以帮助生成和整理,但如果没有最终审核人,内容风险会变成流程风险。

第三类是没有数据分级的团队。客户线索、内部策略、账号密钥、公开素材不应该放在同一层访问权限里。

第四类是没有异常处理的人。任何自动化都可能遇到输入缺失、工具失败、权限冲突和结果不符合预期。没有人负责复盘,系统很快会变成“能跑但没人敢查”。

如果属于这些情况,先补四件事:权限表、密钥清单、测试环境、复核责任人。补齐以后,再从低风险任务开始接入。

常见问题

1. OpenClaw 安全吗,能直接接企业账号吗?

不建议一开始就接核心企业账号。先用测试账号、低敏感数据和只读权限试运行。确认权限、日志和复核机制有效后,再逐步扩大范围。

2. 企业接入前最应该看什么?

先看权限和密钥。哪些人能用,AI 能调用什么工具,密钥是否分环境,操作是否留痕。这些比功能列表更重要。

3. 环境隔离是什么意思?

环境隔离就是把测试任务和正式业务分开。测试账号、测试数据、测试密钥和正式账号不混用。这样即使试运行出错,也不会直接影响核心流程。

4. OpenClaw 适合处理客户线索吗?

可以考虑,但要先做数据分级。公开线索、内部标签、客户沟通记录和成交信息不应默认开放同一权限。越接近客户隐私和成交数据,复核要求越高。

5. 密钥应该怎么管?

密钥应按平台、环境和任务分开。不要长期共用一套全权限密钥。需要能轮换、能撤销、能查使用记录。

6. 如何判断试运行通过?

看三点:结果是否符合预期,日志是否完整,异常是否能停止。只要有一项不清楚,就先不要扩大接入范围。

7. OpenClaw 会不会替代人工审核?

不建议把它当成审核替代品。更合理的定位是辅助执行和整理,让人工审核更有依据。高风险动作仍需要负责人确认。

8. 下一步应该怎么做?

先列出一个低风险业务场景,写清权限和停止条件,然后用测试账号跑一次。复盘结果通过后,再决定是否接入更多账号或数据。

总结

OpenClaw 安全吗,这个问题不能脱离接入方式回答。企业真正要评估的是权限是否最小化、密钥是否分级、环境是否隔离、日志是否可查、异常是否能停。

如果这些基础条件没有建立,先不要直接接入核心账号和客户数据。先用测试环境跑小样本,确认流程、权限和复核都能闭环。

对 jumei 用户来说,OpenClaw 更适合作为海外社媒矩阵运营中的 AI 执行能力来评估。安全不是只看工具,而是看它和 真机安全环境、自动化运营、数据监控分析 能否形成清楚的边界和复盘机制。先管边界,再谈效率。