当你第一次在 OpenClaw 中配置好 Web Scraper(网页抓取)或 Browser Automator(浏览器自动化)插件,看着 AI 自动打开网页、点击按钮、填写表单时,那种“魔法成真”的快感是无与伦比的。

然而,好景不长。当你试图让 OpenClaw 去抓取亚马逊的竞品销量、去 Twitter 批量发送私信,或者在小红书上全自动发布矩阵图文时,你很快就会遭到当头一棒:网页卡在了无尽的 Cloudflare 验证码循环中(“Checking if you are human...”);或者更惨,你刚刚注册的 10 个营销账号,在发完第一篇帖子后被平台瞬间“批量秒封”。

很多新手会把锅甩给 AI:“大模型太笨了,连个验证码都过不去!”但实际上,这根本不是大模型智商的问题,而是你的 AI 代理在互联网安防系统面前,相当于在“裸奔”。

在 2026 年的互联网攻防战中,各大平台早已不再仅仅通过 IP 来判断你是不是机器人,而是通过极其复杂的浏览器指纹(Browser Fingerprinting)。本文将带你深入灰产与黑客对抗的底层领域,为你详细拆解:为什么普通的无头浏览器已经彻底失效,以及如何为你的 OpenClaw 搭建一套拥有完美伪装能力的 AI 原生指纹浏览器(Antidetect Browser)环境。

一、 裸奔的代价:传统无头浏览器 (Headless) 的死亡倒计时

当 OpenClaw 执行网页任务时,它底层默认调用的是 Puppeteer 或 Playwright 驱动的 Chromium 无头浏览器。这种浏览器的特征在现代风控系统(如 Datadome, Akamai, Cloudflare Turnstile)面前,就像黑夜里的探照灯一样耀眼。

🚨 平台是如何在一秒钟内识破你的 OpenClaw 的?

- WebDriver 标记: 默认的自动化浏览器会在全局变量中带有

navigator.webdriver = true标签。这等于在脑门上写着“我是机器人”。 - Canvas 画布指纹: 你的电脑显卡(GPU)渲染网页图形的方式是独一无二的。如果 10 个社交账号都在用同一张显卡渲染网页,平台会立刻判定这是同一个人在操作矩阵账号。

- WebGL 与 WebRTC: 泄露了你真实的底层显卡型号、驱动版本,甚至绕过代理软件泄露了你真实的物理 IP 地址。

- 字体与时区冲突: 你给 AI 配置了美国的代理 IP,但浏览器底层环境暴露的时区却是

Asia/Shanghai,系统语言是zh-CN,这种极度不协调的特征会触发风控的最高警报。

这也是为什么我们在做多账号社交媒体矩阵、或者是高强度的电商数据抓取时,绝对不能使用默认环境的原因。

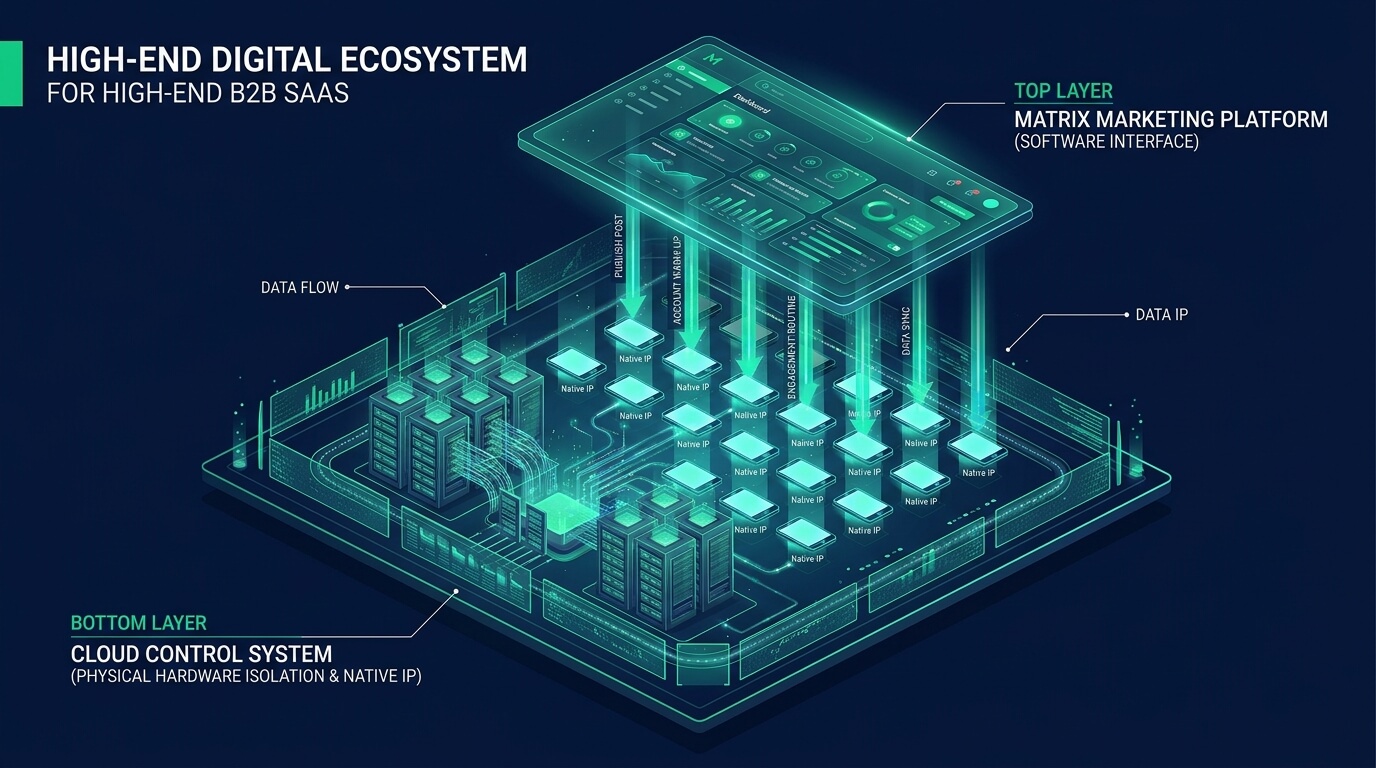

二、 什么是“指纹浏览器”?为什么要有“AI 原生”的概念?

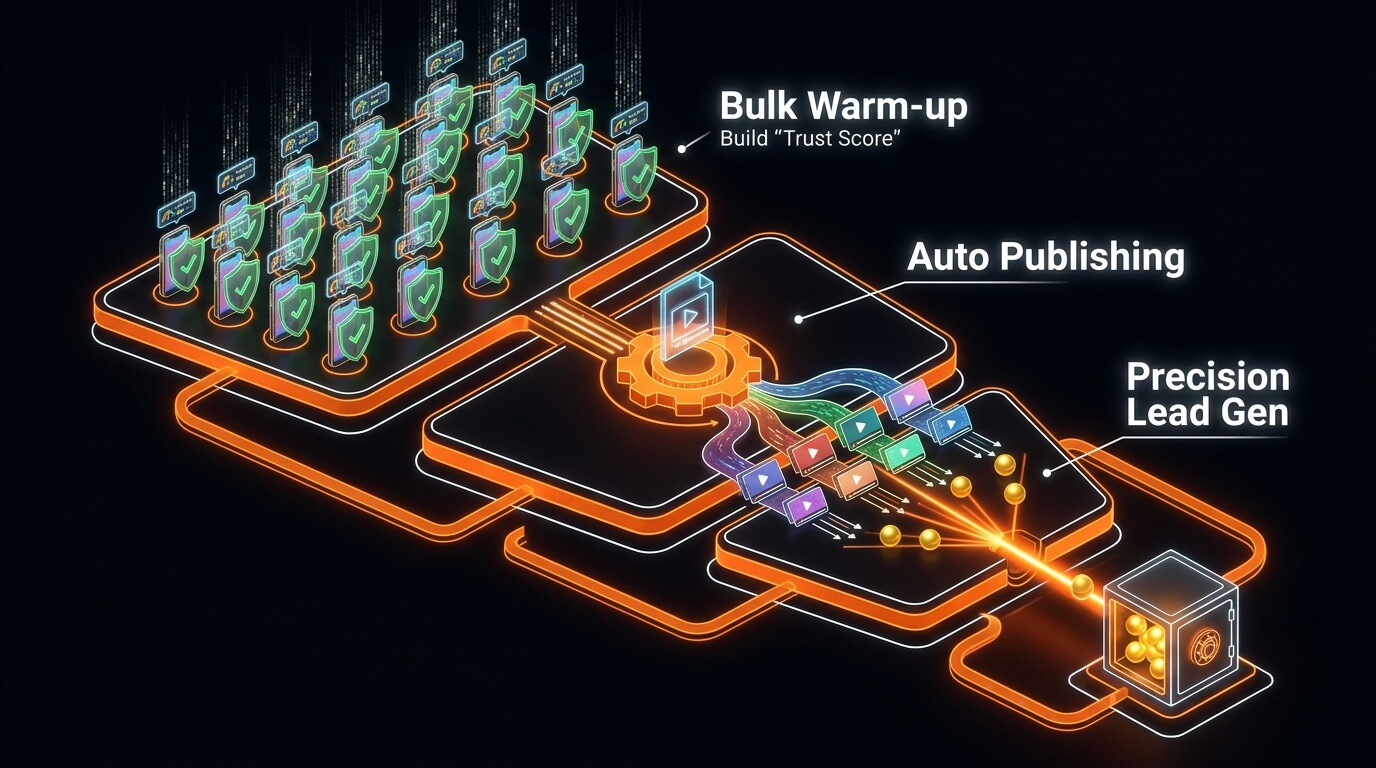

指纹浏览器(Antidetect Browser),原本是跨境电商卖家(做亚马逊店群)和灰产工作室防关联的必备神器,如 AdsPower、Multilogin 或 Dolphin Anty。它的核心作用是:伪造无数个拥有完全不同底层硬件信息的独立浏览器环境(Profile)。

在指纹浏览器中,账号 A 看起来像是一台在纽约使用 Mac M2 芯片、Safari 浏览器的真实用户;而账号 B 看起来像是一台在伦敦使用 RTX 4090 显卡、Windows 11 系统的真实用户。它们之间实现了 100% 的物理级隔离。

“AI 原生指纹浏览器”是 2026 年伴随 Agent 爆发而诞生的新物种。传统的指纹浏览器是给人类点击用的,UI 笨重;而 AI 原生的指纹浏览器,提供的是极度纯净的底层接口,OpenClaw 可以通过一条简单的指令,在 1 秒钟内动态生成一个完美的伪装环境,执行完任务后立刻销毁。

三、 硬核实战:将 OpenClaw 接入 AdsPower (主流指纹环境)

为了让大家马上就能跑通防封号矩阵流水线,我们以目前市面上市场占有率最高的 AdsPower 为例,教你如何让 OpenClaw 成为接管 AdsPower 浏览器的“幽灵黑客”。

步骤 1:开启 AdsPower Local API

要让 OpenClaw 接管浏览器,我们需要开启通讯端口。

- 下载并安装 AdsPower 客户端,登录你的账号。

- 点击左下角的

设置 (Settings)->Local API。 - 勾选开启 Local API,记下监听的端口号(默认通常是

50325)。 - 在 AdsPower 中新建几个浏览器环境(Profiles),为它们配置好不同的静态代理 IP,并分别登录好你的小红书/Twitter 测试账号。获取这些环境的

Profile ID(一串数字和字母组合)。

步骤 2:在 OpenClaw 中配置 CDP 接管插件

普通的网页抓取插件无法直接控制外部的防关联浏览器。你需要前往 OpenClaw 的 Skill Market 安装 Antidetect Browser Connector 或修改高级 Puppeteer CDP 插件。

⚙️ 核心接管逻辑(开发者视角):

大模型在后台实际上是在写这样一段代码。通过 AdsPower 的 Local API 接口传入 Profile ID,AdsPower 会在后台启动该环境,并返回一个 ws.puppeteer 的调试地址。OpenClaw 的内核随后通过这个 WebSocket 地址,像“夺舍”一样将灵魂注入到这个高度伪装的浏览器中。

步骤 3:编写 AI 接管指令 (SOP Prompt)

配置好后,你可以用自然语言指挥 OpenClaw 去操控指定的防关联环境:

【任务指令】:执行安全矩阵环境下的社交媒体发帖

【输入数据】:读取本地 `D:\SocialMatrix\task_list.csv` (包含:Profile_ID, 发帖文案, 图片路径)。

**执行步骤 (SOP):**

1. 从 CSV 中读取一行的 `Profile_ID` (如: j38dks2)。

2. 调用 Antidetect Browser 插件,向 AdsPower API `https://www.jumei.ai/api/v1/browser/start?user_id=j38dks2` 发起请求。

3. 获取返回的 `ws.puppeteer` WebSocket 调试链接。

4. 使用浏览器自动化控制模块,连接到上述 WebSocket 地址。

5. 【重要】当前浏览器已包含已登录的 Cookie 和完美的硬件指纹。请控制浏览器打开 `https://twitter.com/compose/tweet`。

6. 模拟人类打字速度(随机延迟 100-300ms),输入“发帖文案”,并上传对应图片。

7. 点击发送。完成后,调用 AdsPower API 关闭该浏览器环境,清理内存。

8. 随机休眠 5-15 分钟,进入下一个 Profile_ID 的循环。

当 OpenClaw 执行这段指令时,你会在电脑屏幕上看到极其科幻的一幕:AdsPower 的浏览器窗口一个个自动弹出、全自动发帖、然后自动关闭。而在 Twitter 的后台安全日志看来,这只是来自全球不同时区、不同真实电脑设备的普通用户日常登录。

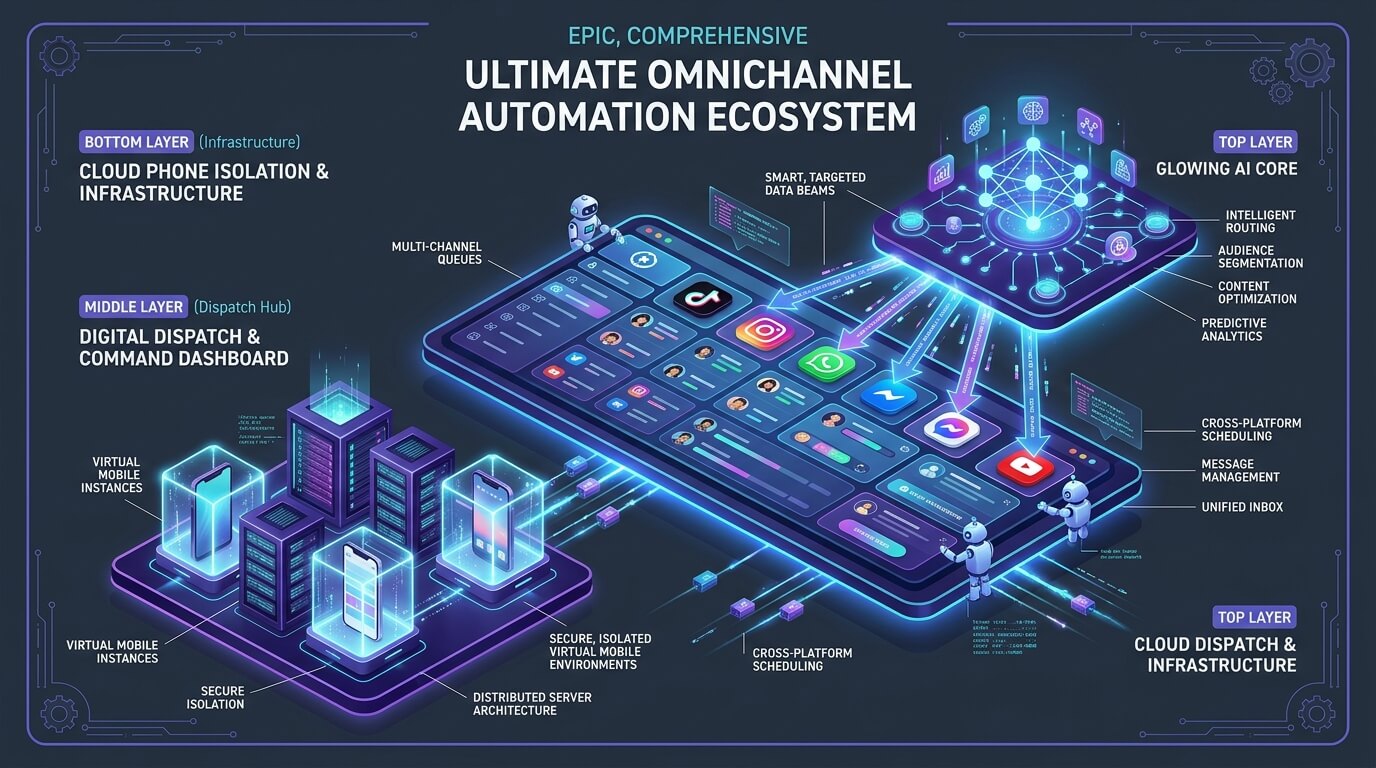

四、 代理 IP (Proxies) 的终极配合:打造完美“伪装者”

有了完美的浏览器指纹还不够,如果你的 10 个矩阵账号都通过同一个本地 IP 出口上网(比如都走你电脑上的梯子),风控系统依然会瞬间团灭你。指纹浏览器必须配合静态住宅 IP(Static Residential Proxies)使用。

1. 机房 IP (Datacenter IP) 的原罪

很多新手为了省钱,会去买几块钱一个月的阿里云/AWS/搬瓦工等 VPS 提供的代理节点。这些 IP 属于 ASN 机房 IP,在电商和社媒风控系统中天生信誉极低。不管你的浏览器指纹伪装得多么像真实电脑,只要你的 IP 是数据中心的,去注册账号或高频抓取,100% 会被弹滑块验证码或直接封杀。

2. ISP 静态住宅 IP 的降维打击

想要打造完美的 AI 营销环境,必须购买 ISP 静态住宅 IP(如 BrightData, IPRoyal 或专做跨境电商的代理商)。

- 这种 IP 是由当地真正的宽带运营商(如美国的 Comcast, AT&T)分配的。

- 它被大平台判定为“真实的家庭宽带用户”。

- 将这些 IP 配置绑定到 AdsPower 的每一个 Profile 中,让指纹的“硬件时区”与代理 IP 的“地理时区”严格对齐,即可达到“完全免疫”防爬虫拦截的终极境界。

五、 极客进阶:如何对付终极杀手 Cloudflare Turnstile

有时候,即使是配置了指纹浏览器,当你让 OpenClaw 去抓取某些防范极其严密的网站(如 ChatGPT 官网、顶级票务网站)时,依然会遇到 Cloudflare Turnstile(那种需要勾选“验证你是人类”的智能盾)。

这种验证码不看图像识别,只看你的鼠标轨迹和环境参数。如何让 AI 通过?

策略 A:引入打码服务 API (2Captcha / CapSolver)

在 OpenClaw 的 Skill 库中安装第三方的打码插件。当大模型的视觉能力发现屏幕上出现 Cloudflare 盾时,暂停执行,将页面 Token 发送给打码平台,由平台的真人或专用算法获取解密 Token 后注回网页,从而穿透防御。

策略 B:模拟仿生学轨迹 (Stealth Plugin)

在编写自动化指令时,必须强调使用 puppeteer-extra-plugin-stealth。要求 OpenClaw:

"在移动鼠标到验证码框时,禁止使用瞬移坐标点击!

必须生成一段贝塞尔曲线 (Bezier Curve) 的鼠标移动轨迹,模拟人类手部的微小抖动,并在点击前停留 200 毫秒。"现代 AI Agent(尤其是搭配了视觉大模型如 Claude 3.5 的版本)已经可以生成非常逼真的 DOM 元素相对坐标滑动轨迹,足以骗过绝大部分的无感验证。

六、 常见报错与反爬虫排障指南 (Troubleshooting)

报错 1:API 启动超时或 WebSocket 连接拒绝

日志: Error: connect ECONNREFUSED 127.0.0.1:50325 或 Failed to connect to CDP endpoint

解决: 你的指纹浏览器(如 AdsPower)没有启动,或者 Local API 没有在设置中开启。请先打开客户端软件,确保后台常驻。如果 OpenClaw 是部署在 Docker 里的,请不要填 127.0.0.1,必须填入宿主机的真实内网 IP(例如 192.168.x.x),否则 Docker 容器无法访问宿主机上的客户端端口。

报错 2:页面加载无限白屏或卡死在 Checking 界面

日志: TimeoutError: Navigation timeout of 30000 ms exceeded

解决: 99% 的情况是该环境配置的代理 IP 失效或延迟过高。请在指纹浏览器客户端里点击“检查代理”,确保网络通畅。如果代理正常依然白屏,说明你的指纹参数(如 WebGL 噪点设置过于夸张)被目标网站识破并拒绝响应了,请新建一个纯净的 Profile 重试。

报错 3:大模型提示“无法找到点击元素”

原因: 很多防爬虫网站会使用动态混淆的 class name(每次刷新 class 名字都在变)。

解决: 在提示词中告诉大模型不要依赖传统的 CSS 选择器定位。要求它:“请使用 XPath 基于文本内容进行定位(例如://button[contains(text(), 'Login')]),或者使用视觉模型截图并返回元素的坐标,再进行绝对坐标点击。”

七、 常见问题解答 (FAQ)

Q1: 如果我只用 OpenClaw 在后台总结文档,不抓取网页,还需要指纹浏览器吗?

不需要。指纹浏览器只在你需要进行“对外网络交互(Web Interaction)”,特别是涉及到多账号管理(如批量运营社交媒体、批量自动化电商下单、高频防爬虫抓取)时才需要。如果是处理本地数据或调取合法开放的官方 API,使用普通环境即可。

Q2: 有哪些推荐的 AI 原生/可程序化控制的指纹浏览器?

除了跨境电商常用的 AdsPower 和 Multilogin 之外,近年来开发者圈子里开始流行 Browserless.io、GoLogin API 以及专为 AI 打造的 Steel.dev。后者提供了纯粹的 API 接口,完全抛弃了客户端 UI,与 OpenClaw 的整合度极高,适合追求极致并发速度的极客。

Q3: 频繁使用 AI 操作指纹浏览器,会导致代理 IP 被封锁吗?

会的。静态住宅 IP 虽然信誉高,但如果你让 AI 每分钟刷新 100 次同一个页面,这种非人类的频率依然会触发平台风控封锁该 IP。所以,在编写 OpenClaw 的 SOP 时,“随机延时机制(Random Delay)”是保命的底线,务必让机器的节奏慢下来。

结语:从脚本小子到矩阵指挥官

理解并掌握浏览器指纹伪装技术,是 AI 自动化从“极客玩具”走向“商业级生产力工具”的一道巨大分水岭。

大模型赋予了 OpenClaw 聪明的灵魂,而指纹浏览器与高质量的代理 IP,则为它穿上了一层又一层的隐身衣。当这三者完美融合时,你将不再受制于任何平台的规则与反爬虫枷锁。你可以化身为千千万万个不同的“人”,在这个庞大的数字世界里,安静、高效地建立属于你自己的自动化商业帝国。